Ako zabezpečiť IoT zariadenia

Čo je to IoT

Internet vecí (v angličtine Internet of Things, skratka IoT) je termín pre veci pripojené na Internet – také čo pôvodne neboli hlavne počítače. Najstaršími príklady pre vysvetľovanie IoT je chladnička, ktorá po pripojení na internet vie veľa zábavných vecí – vrátane stráženia toho čo je v nej za potraviny, ich trvanlivosť, doplňovanie nákupných zoznamov.

Dnes je Internet vecí veľmi široký pojem – „cez Internet“ sa totiž pripája rada rôznych senzorov, ovládacích mechanizmov a vôbec akýchkoľvek vecí, ktoré má zmysel pripojiť a ovládať.

Internet v prípade IoT je veľmi dôležití, IoT zariadenie spravidla komunikujú málo (malé objemy dát) a veľmi často aj obmedzene (prenášanie len niekoľko desiatok až stoviek paketov informácií denne). Veľmi často sa IoT používa aj pre prostý zber dát – záznamy o teplote, vetre, tlaku, spotrebe, počte prejazdov automobilov, priechodu ľudí.

V domácnostiach sú typickými príkladmi Internetu vecí napríklad ovládanie kúrenia, chytré žiarovky či zásuvky, kamery, domové zvončeky, chytré zámky, zubné kefky, váha a rada ďalších zariadení.

Internet vecí je veľmi často spájaný s „inteligentnými“ vecami – elektronikou, domami, autami či dokonca mestami. Často sa spomína aj ako príklad Priemyslu 4.0. Nehľadajte v tom vedu, ide len o logické, stále sa rozširujúci využitie pripojiteľných (a prepojiteľných) zariadení.

Sú nebezpečné IoT zariadenia v sieti?

Tieto zariadenia, pripojené k sieti, sú terčom útočníkov a často ich IT neudržiava, na rozdiel od počítačov (servery, notebooky atď.) a telefónov spravovaných agentmi. Bez správnych mechanizmov identifikácie a sledovania zariadení, sú zariadenia IoT často degradované ako neriadené koncové body v sieti, a preto sú zraniteľné voči zneužitiu, útokom zameraným na odcudzenie hesla a infiltráciu škodlivého softwaru.

Bez zabezpečenia je akékoľvek pripojené zariadenie IoT zraniteľné voči narušeniu a kompromitácii. Security tímy by mali začleniť IoT do štandardných postupov, procesov a zabezpečiť, že tieto nespravované zariadenia budú na rovnakej úrovni viditeľnosti a kontroly ako tie, ktoré sú spravované. V sieti sú koncovými bodmi zariadenia, ktoré sú pripojené k internetu a to zahŕňa aj zariadenia IoT. Každý koncový bod poskytuje potenciálny vstupný bod pre útočníka. Okrem toho na týchto zariadeniach sú veľmi nedostačujúce reštrikcie na silu hesla, často to býva 4 miestny PIN alebo heslo z slovníka.

Rastie počet zariadení IoT fungujúcich na zastaraných operačných systémoch. Medzi najčastejšie útoky na tieto zariadenia patria exploity vykonávané pomocou techník, ako je sieťové skenovanie, vzdialené spúšťanie kódu, vkladanie príkazov a iné. Po napadnutí prvého zariadenia sa otvorí možnosť pohybu útočníka v lokálnej sieti.

Ako zabezpečiť IoT

1. Úplná viditeľnosť

Prvá vec, ktorú by mal zakaznik urobiť, je získať prehľad o presnom počte zariadení IoT pripojených k jeho sieti. Zistite, ktoré typy zariadení sú pripojené k vašej sieti, a udržujte podrobný a aktuálny súpis všetkých pripojených aktív IoT, ideálne vďaka špecializovanému bezpečnostnému riešeniu IoT, ktoré zabezpečí identifikáciu všetkých zariadení. Zhromaždite ID výrobcu a modelu, sériové číslo, verzie hardware, software a firmware a informácie o základných operačných systémoch a konfiguráciách aplikovaných na každé zariadenie. Určte rizikový profil každého zariadenia a jeho správanie. Tieto profily by mali pomáhať pri segmentácii a vytváraní pravidiel. S každým novým zariadením IoT pripojeným k sieti, by ste mali mať svoju mapu aktív vždy aktuálizovanú.

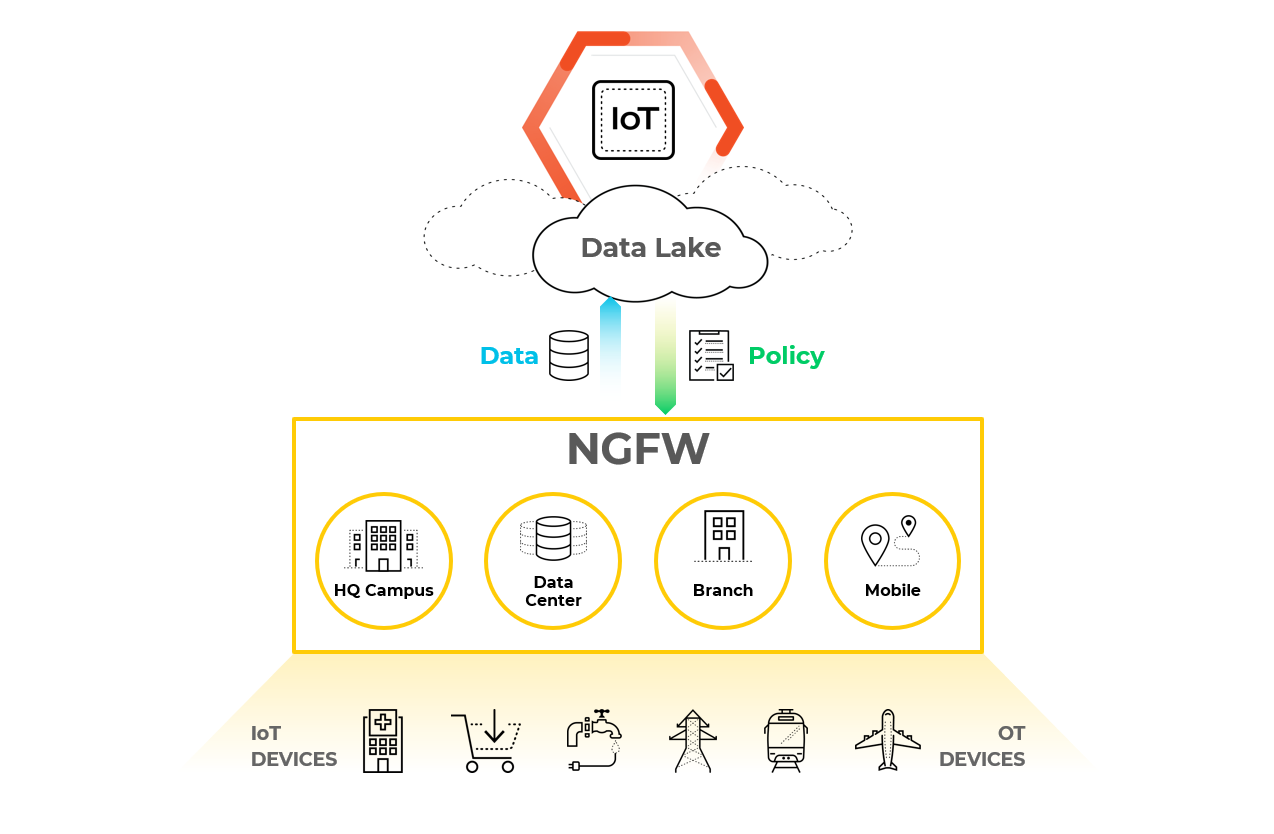

2. Použite segmentáciu siete

Cieľom bezpečnosti segmentácie siete je zmenšiť plochu útoku. Segmentácia siete rozdeľuje sieť na dve alebo viac podsekcií, tak aby umožnila granulačnú kontrolu nad laterálnym pohybom prenosu medzi zariadeniami. Čím viac je sieť segmentovaná, tým ťažšie je pre utočnika ohroziť pomocou jediného bodu celu sieť.

3. Bezpečné heslo

Slabé alebo výrobcom nastavené heslá sú najčastejší a najjednoduchší spôsob útoku. Mnoho zariadení IoT má slabé prednastavené heslá, ktoré sa dajú ľahko dohľadať online. Hneď ako sa zariadenie IoT prvýkrát pripojí k vašej sieti, osvedčeným postupom je nutné resetovať predvolené heslo na bezpečné a zložitejšie. Nové heslo by malo byť ťažké uhádnuť, malo by byť jedinečné pre každé zabezpečené zariadenie a malo by byť v súlade s bezpečnostnými politikami a postupmi vášho IT.

4. Aktualizujte firmware, ak je k dispozícii

Zatiaľ čo väčšina IT systémov dokáže opraviť chyby zabezpečenia prostredníctvom pravidelných aktualizácií, väčšina zariadení IoT nie je navrhnutá pre pravidelnú aktualizáciu. V prípade zariadení IoT s obzvlášť dlhou dobou použiteľnosti existuje často aj riziko, že výrobca podporu ukončí.

5. Aktívne monitorujte zariadenia IoT

Monitorovanie v reálnom čase, hlásenie správ a varovaní sú pre organizácie rozhodujúce pri riadení rizík IoT. Implementujte riešenie monitorovania v reálnom čase, ktoré nepretržite analyzuje správanie všetkých vašich koncových bodov IoT pripojených k lokálnej sieti.